📌 高命中率 - 凭借独特的准入/逐出策略配对,Ristretto 的性能是同类中最好的。

📌 Eviction: SampledLFU - 与精确的 LRU 相当,并且在搜索和数据库跟踪上具有更好的性能。

📌 Admission:TinyLFU - 内存开销很小(每个计数器 12 位)的额外性能。

📌 高吞吐量 - 使用各种技术来管理争用,结果是出色的吞吐量。

📌 基于成本的逐出——任何被认为有价值的大型对象都可以排挤出多个较小的对象(成本可以是任何东西)。

📌 完全并发 - 可以使用任意数量的 goroutine,而吞吐量几乎没有下降。

📌 指标 - 吞吐量、命中率和其他统计数据的可选性能指标。

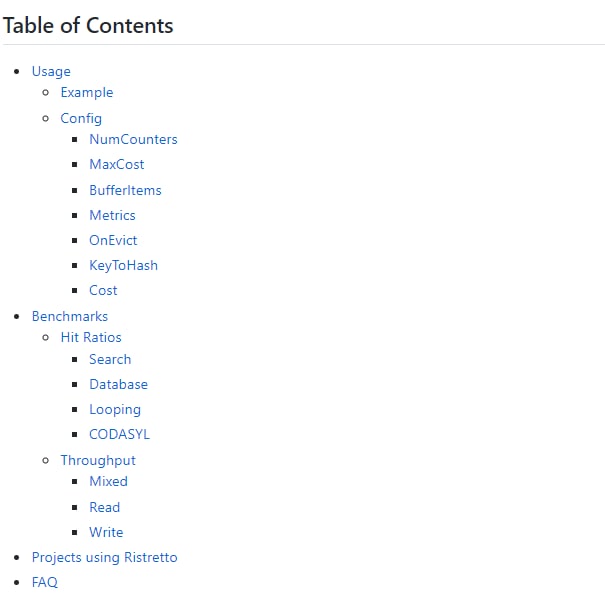

📌 简单的 API - 只需找出理想的 Config 值,就可以开始运行了。

Docs | Github