F2是一个跨平台的命令行工具,用于快速安全地批量重命名文件和目录

F2帮助你通过批量重命名来组织你的文件系统,使你的文件和目录能够有一个一致的命名方案。它提供了一套全面的重命名选项,从简单的字符串替换到涉及正则表达式的更复杂的操作,都有很好的扩展性。

F2将正确性和安全性放在首位,确保重命名操作不会导致冲突或错误。在执行重命名操作之前,它运行了几个验证,并提供了一个简单的方法来自动修复任何发现的冲突。它支持所有标准的重命名方法,包括(但不限于)字符串替换,插入文本作为文件名的前缀、后缀或其他位置,剥离一组字符,改变一组字母的大小写,使用自动递增的数字,交换文件名的一部分,等等。

F2提供了几个内置变量,以增加重命名过程中的灵活性。这些变量是基于文件属性的,如图像的Exif信息和音频文件的ID3标签。F2还支持利用流行的exiftool的标签,这应该涵盖大多数的使用情况。

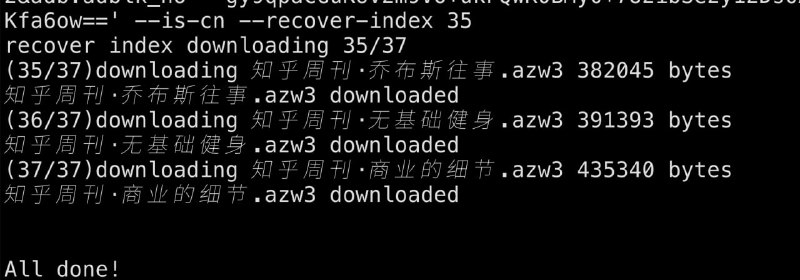

F2非常快,不会浪费你的时间。允许你恢复用该程序进行的任何重命名操作,具有良好的测试覆盖率,对所有支持的平台(Linux、Windows和macOS)都给予了同等关注。

特性:

安全和透明。F2默认使用干运行模式,这样你就可以在对文件系统进行修改之前,查看将对你的文件系统作出的确切修改。

跨平台,完全支持Linux、macOS和Windows。它也可以在不太常用的平台上运行,如Termux(Android)。

速度极快,即使在处理大量的文件时也是如此。

在产生最终输出之前,支持几个连续的重命名操作链。

自动检测潜在的冲突,如文件碰撞,或覆盖,并向你报告。

提供几个内置的变量,使某些文件类型的重命名更容易。提供对exiftool中所有~25,000个标签的轻松访问,以便在重命名中获得最大的灵活性。

支持使用正则表达式进行查找和替换,包括捕获组。

默认忽略隐藏的目录和文件。尊重NO_COLOR环境变量。支持限制匹配的数量,并且可以从文件名的开头或结尾开始。支持对文件和目录进行递归重命名。支持只重命名文件,或只重命名目录,或同时重命名。支持使用升序整数进行重命名(如001、002、003等),并且可以用多种方式进行格式化。支持在出现错误的情况下撤销最后的重命名操作。支持从CSV文件中重命名。为每个选项提供了广泛的文档和例子。

Github |

#工具