黑洞资源笔记

-

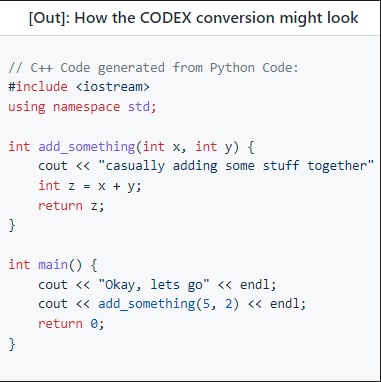

- AI 尝试将 Python 代码转换为 C++。

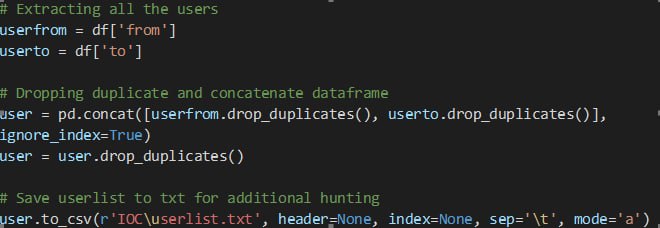

[Alexander] 创建了codex_py2cpp作为试验Codex的一种方式,Codex是一种旨在将自然语言翻译成代码的 AI。然而,[Alexander] 的想法略有不同,并创造codex_py2cpp了一种将 Python 自动转换为 C++ 的想法的方式。它并不是真的打算创建健壮的代码转换,但就实验而言,它非常简洁。

该程序通过读取 Python 脚本作为输入文件来工作,设置一些参数,然后向 OpenAI 的 Codex API 发出请求以进行转换。然后它会尝试编译结果。如果编译成功,那么希望生成的可执行文件实际上与输入文件的工作方式相同。如果不?嗯,学习也很有趣。如果你试一试,也许从简单开始,不要扔太多曲线球。

Codex 是一个有趣的想法,这不是我们看到的第一个以这种方式使用机器学习概念的实验。我们已经看到了一个基于口头描述生成 Linux 命令的项目,我们自己的 [Maya Posch] 仔细研究了GitHub Copilot,这是一个充满希望和概念的项目,但是——至少在当时——远不如此当谈到实际的实用性或实用性时。 - Linux 管道到底有多快? | 详文

-

- 数以百万计的 Android 智能手机受到关键 UNISOC 芯片漏洞的影响

紫光展锐的智能手机芯片组被发现存在严重的安全漏洞,它可能被用来通过发送错误数据包来中断智能手机的无线电连接。

以色列网络安全公司 Check Point 在 The Hacker News 发表的研究报告中表示,“如果不打补丁,黑客或军队可以利用这样的弱点来禁用特定位置的通信。” “缺陷在于调制解调器固件,而不是安卓操作系统。”

根据Counterpoint Research的数据,总部位于上海的半导体企业紫光展锐是全球第四大移动处理器制造商,仅次于联发科、高通和苹果,占 2021 年第三季度所有 SoC 出货量的 10%。

CVE-2022-20210 指定已发布给现已修补的漏洞,该漏洞在 CVSS 漏洞评估系统中的严重性等级为 9.4(满分 10)。

简而言之,该漏洞是在对 UNISOC 的 LTE 协议栈实施进行逆向工程后发现的,是处理非接入层( NAS ) 信号的调制解调器固件组件中的缓冲区溢出漏洞,从而导致拒绝服务攻击.

一旦 Google 2022 年 6 月的Android 安全公告中提供了最新的可用软件,用户就应该将其 Android 设备升级到最新的可用软件,以降低风险。

Check Point 的 Slava Makkaveev 说:“攻击者可能利用无线电台发送了一个错误的数据包来重置调制解调器,从而阻止用户进行通信。” -

-

-

- 之前那个消防设施操作员现在可以做了,要的联系

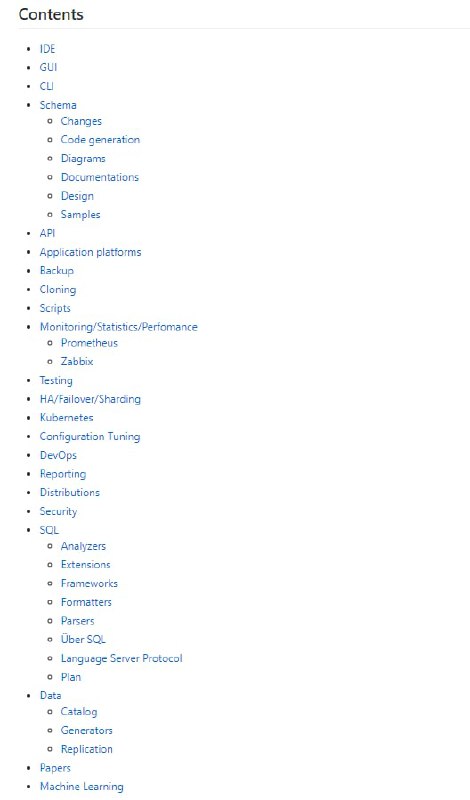

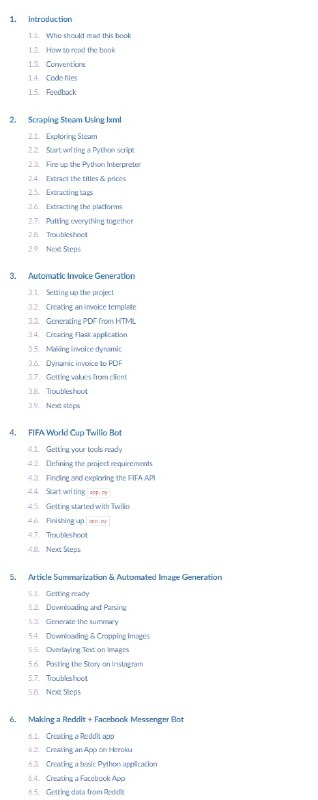

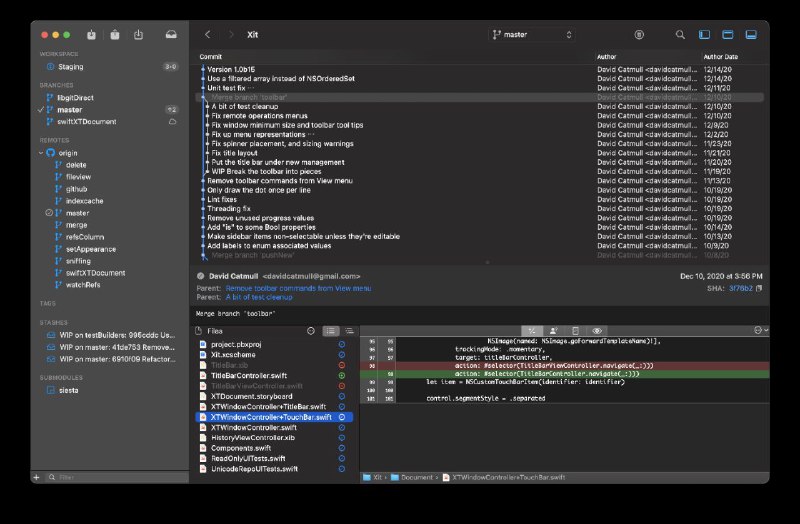

- 一个开源的Mac OS 简易 Git 客户端

侧边栏显示分支、远程、标签、子模块和储藏。

- 如果你用你的TeamCity账户登录,你可以看到你所推送的分支的构建状态。

- 如果你用你的Bitbucket服务器账户登录,你可以看到并对拉动请求采取行动。

- 对更多服务的支持,如GitHub,正在进行中。

历史列表,包括提交和分支的图表。

- 通过作者、信息内容或哈希值搜索列表。

- 前后浏览你所选提交的历史。

工作区文件和先前提交的文件列表和预览。

- 只看改变的文件,或使用大纲视图来浏览任何提交的整个层次结构。

- 预览文件。

Github -

- 电子书《微积分的力量》,豆瓣评分8.7,应用数学家Steve Strogatz有着强大的语言驾驭能力,把微积分的前世今生和美,各行业的用法,淋漓尽致展现,绝不枯燥,非常抓人。

-