黑洞资源笔记

- 苹果无故终止开发者账号 | 帖子

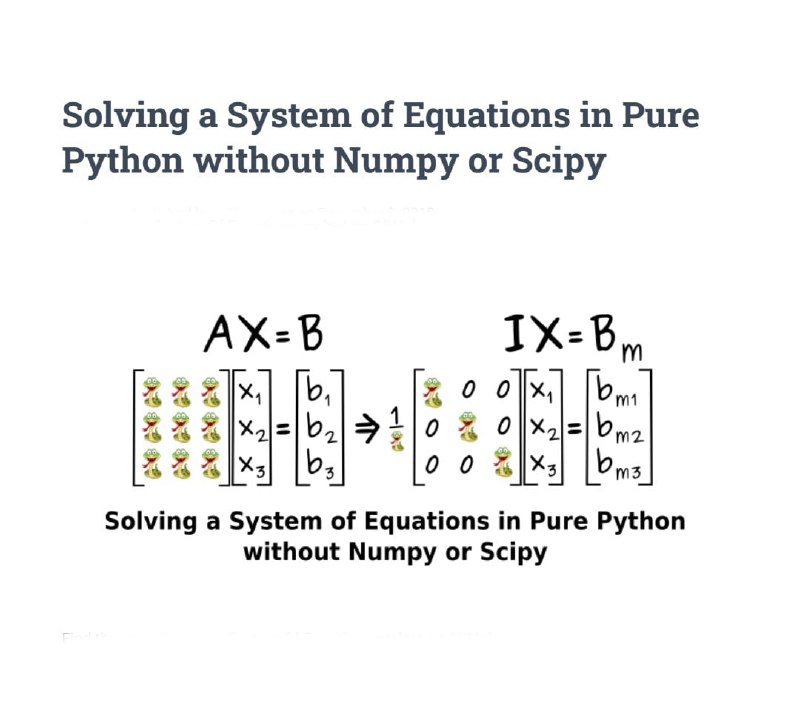

- 在没有Numpy或Scipy的情况下在PurePython中求解方程组 | Blog

在没有 numpy 或 scipy 的纯 python 中求解方程组涵盖了从数学到完整代码的方程组,它与矩阵求逆帖子密切相关。有时我们想要一个系统的逆矩阵来重复使用求解 X,但大多数时候只需一个方程组的 X 的单个解,并且有一种方法可以让我们直接求解 X,不需要知道系统矩阵的逆矩阵。我们将再次使用python,尽管代码相似,但还是有些不同。所以这个项目有一个单独的 GitHub 存储库。

此外,我们知道可以使用 numpy 或 scipy 或 sklearn 模块,但我们想看看如何在不使用任何方程组的情况下求解 X,因为这篇文章与本网站上的大多数文章一样,是关于理解从数学到完整代码的原则。在文章的最后,有一节展示了如何使用 numpy / scipy 在方程组中求解 X。还要记住,尝试在尽可能少的帖子帮助下自行开发代码,并使用帖子与您的数学和方法进行比较。但是,仅通过帖子并确保你彻底理解这些步骤也是一件好事。 -

-

- 如何保护 Kubernetes 部署?

引文:对于在共享基础架构上运行的容器化应用程序,安全性至关重要。随着越来越多的组织将其容器工作负载转移到Kubernetes,K8s 已成为容器编排的首选平台。随着这一趋势的出现,越来越多的威胁和新的攻击方式需要加强所有安全层。

在 Kubernetes 中,安全性有两个方面:集群安全性和应用程序安全性。我们已经在另一篇文章中介绍了集群安全性。在这篇文章中,我们将探讨如何保护 Kubernetes 部署和应用程序的安全。| 详文 - 有人创建了一个网页,可以更好地理解事件循环和 javascript | 地址

- 中秋优惠活动见图

哈哈哈这坨屎玩儿的妙啊 - 声称是全球范围内最大的虚拟发卡平台,提供虚拟预付 Visa 和 Mastercard 银行卡,让你在保持匿名的情况下在线支付商品和服务。

可以在线获得 vcc 进行购买以及在没有 KYC 的情况下进行无限制的验证和试用,但是需要预存$10。

NubiCard - 如何安全地接收 PayPal 付款 | #经验

当发件人向你付款时,你必须让他们采取的步骤:

当发件人去发送付款时,他们可以选择从他们的余额或通过链接的银行/卡支付。你必须让他们通过他们的余额发送,否则,如果他们决定打电话给他们的银行说他们被骗了而进行退款,你就无能为力了。如果他们不遵循这一步骤,立即退款。

在支付时有两种选择。商品和服务以及亲友团。如果有人想通过 "商品与服务 "付款,请确保他们是100%值得信任的,否则取消交易。如果你决定他们足够可信,可以通过G&S发送,我建议你让他们在付款说明中粘贴这个:https://pastebin.com/raw/WX96bCx4。

通过亲友团收钱应该是你的首选。寄件人仍然可以对这样的付款进行退款,但他们的选择要有限得多,他们只能声称他们不小心买了东西,或者他们的账户被黑了。这两种情况对你来说都需要付出最小的努力,只要上传你完成服务的证明,你就很有可能获胜。与G&S付款不同,发件人没有能力上传任何证据。

最后,你应该要求发件人提供收据的截图,以确认他们遵循了你的要求。像这样:https://imgur.com/a/9WzJB0F。

如果它显示钱是通过朋友和家人从他们的PayPal余额中取出的,那么你就可以走了!

再次强调,如果你是发件人,并且不确定卖家是否值得信任,请使用中间人!

扩展:PayPal上G&S和F&F付款指的是什么? - 案例研究 | 如何在2天内通过 Facebook 广告赚取 874.55 美元

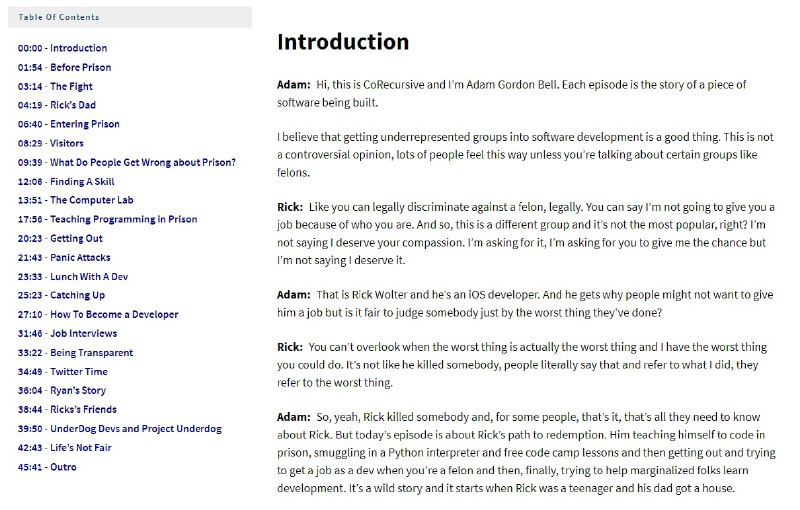

该书通过健康保险的例子教你在FB上打广告 - 从监狱到编程

里克·沃尔特。一名 iOS 开发人员,因二级谋杀罪入狱 18 年。里克杀了一个人,对某些人来说,这就是他们需要知道的关于瑞克的全部信息。但今天的情节是关于 Rick 的救赎之路,他在监狱中自学编码,走私 Python 解释器,然后当你是重罪犯时走出去并试图找到一份开发人员的工作。 - 使用 Raspberry Pi 作为具有 PipeWire 的蓝牙扬声器。

你有没有一对旧的 PC 扬声器或旧的 Hi-Fi,想将其转换为一对蓝牙®扬声器以播放手机中的音乐?Raspberry Pi 可轻松用作蓝牙® 设备和模拟扬声器系统之间的音频桥接器,使之成为可能。在本快速指南中将展示如何使用 PipeWire 在 Pi 上设置软件以实现此目的。| 详文 - 40岁失业,没有一技之长,遇到中年危机怎么办?

-

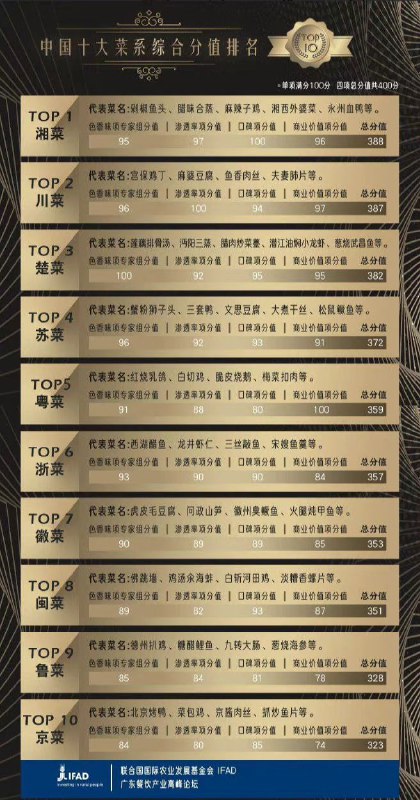

- 中国十大菜系综合分值排名

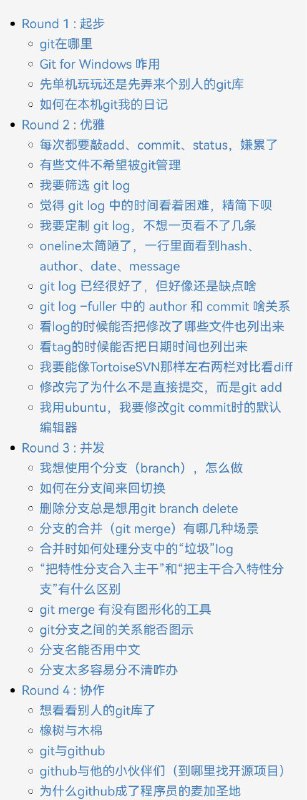

- 旧文:给初学者入门用的章回体git指南(基础概念、操作、关键原理)

读一本Git的书和读一篇Git的文章给人的知识含量是不同的,但给人的愉悦感也是迥异的。本文不想让您有读书的感觉、不追求知识全面、架构完整,但也不想只罗列一些git的知识点,搞的像一个Tip集。本文会从实际使用的角度,以聊天问答的形式,从浅入深,逐步展露git的若干方面。

本文分Round进行,每局并不以git命令的逻辑来分类,而是以使用git完成任务的水平来分解阶段。一些问题原本来自于我和朋友们的聊天,闲聊之余,记录成集,不要期待有什么高深的理论,让你每读完一个Round,可以小试牛刀,然后烹茶小饮、若有所思……是我最想要的。

传送门 | #指南 - PENIOT是一个针对物联网(IoT)设备的渗透测试工具。它帮助你通过针对设备的互联网连接进行不同类型的安全攻击来测试/渗透你的设备。换句话说,你可以将你的设备暴露在主动和被动的安全攻击之下。在决定了目标设备和该设备的必要信息(或参数)后,你可以执行主动安全攻击,如改变/消耗系统资源,重放有效的通信单元等。此外,你还可以进行被动安全攻击,如破坏重要信息的机密性或达到流量分析。由于有了PENIOT,所有这些操作都可以半自动化甚至完全自动化。简而言之,PENIOT是一个软件包/框架,用于针对物联网设备的基于协议的安全攻击。

同时,它为你进一步注入新的安全攻击或新的物联网协议提供了一个基线结构。PENIOT最重要的特点之一是可扩展性。默认情况下,它有几个常见的物联网协议和许多与这些协议相关的安全攻击。但是,它可以通过导出内部使用的组件的基本结构来进一步扩展,这样你就可以根据PENIOT的内部结构来开发你的攻击。

项目地址 | #渗透 #工具 - VAPT 工具和资源

VAPT:漏洞评估和渗透测试

漏洞评估是对计算机和网络等 IT 系统以及操作系统和应用软件等软件进行扫描以识别是否存在已知和未知漏洞的过程。

多达 70% 的网站存在漏洞,可能导致敏感的公司数据(例如信用卡信息和客户名单)被盗。

黑客正集中精力开发基于 Web 的应用程序——购物车、表单、登录页面、动态内容等。不安全的 Web 应用程序可在世界任何地方 24/7 全天候访问,不安全的 Web 应用程序提供对后端公司数据库的轻松访问。

VAPT 可以通过以下几个步骤进行:

1.适用范围:在进行评估和测试时,需要明确定义任务的范围。范围基于要测试的资产。以下是存在的三个可能的范围。

2. 黑盒测试:在没有内部网络和系统先验知识的情况下从外部网络进行测试。

3.灰盒测试:在了解内部网络和系统的情况下,从外部或内部网络进行测试。这通常是黑盒测试和白盒测试的组合。

4. 白盒测试:在了解网络架构和系统的情况下从网络内部执行测试。这也称为内部测试。

5. 信息收集:信息收集的过程是尽可能多地获取有关 IT 环境的信息,例如网络、IP 地址、操作系统版本等。这适用于前面讨论的所有三种范围。

6. 漏洞检测:在这个过程中会用到漏洞扫描器等工具,通过扫描的方式识别IT环境中的漏洞。

7.信息分析与规划:此过程用于分析已识别的漏洞,并结合收集的有关 IT 环境的信息,制定渗透到网络和系统的计划。

8. 渗透测试:在这个过程中,目标系统被攻击和渗透使用在早期过程中设计的计划。

9. 权限提升:成功渗透到系统后,此过程用于识别和升级访问以获得更高的权限,例如对系统的 root 访问或管理访

10. 结果分析:此过程对于执行对系统的成功入侵导致渗透的根本原因分析很有用,并设计合适的建议以通过堵塞系统中的漏洞来确保系统安全。

11. 报告:需要记录在漏洞评估和渗透测试过程中观察到的所有发现以及建议,以便向管理层生成测试报告以采取适当的行动。

12. 清理:漏洞评估和渗透测试涉及破坏系统,并且在此过程中,某些文件可能会被更改。此过程通过清理(恢复)目标机器中使用的数据和文件,确保系统在测试之前恢复到原始状态。

#工具 见评论区 - 计算机黑客和渗透测试初学者完整指南

网络犯罪是当今地球上每个组织都面临的最大威胁! 而且,不仅仅是组织容易受到攻击。人们也面临着被黑客攻击的风险。在这本书中,我们旨在向你展示通过学习如何黑客来保持对这种威胁的重视。虽然多年来黑客确实受到了不好的评价,主要是由于媒体的偏颇报道,但并非所有黑客都有犯罪意图。

本书旨在为那些有兴趣学习一些简单的黑客工具、提示和技术,以保护自己和计算机网络的人提供教育指南。

它将被用于道德黑客活动,而不是恶意活动。如果你曾经对黑客行为感到好奇,并想学习黑客的艺术,那么你已经找到了正确的书。

我们生活在一个一切都相互联系的世界里。在过去,我们依靠政府和主要组织为我们的个人数据提供足够的安全保障。在一个安全机构本身就是恶意黑客的主要目标的世界里,这已经不可行了。

#电子书 #指南 #黑客 - 渗透测试实用指南 | #电子书 #指南 #黑客

这本书有10个不同的部分,像足球比赛手册一样布置。这10个部分是:

赛前。这是所有关于如何设置你的进攻机器和我们将在书中使用的工具的内容。

贯穿全书的工具。

开球前。在运行任何战术之前,你需要扫描你的环境并了解

你所面对的是什么。我们将深入研究发现和智能扫描。

驱动。利用你从扫描中发现的那些漏洞,并利用这些

系统。这就是我们的手有点脏的地方,开始利用盒子。

抛出。有时你需要发挥创意,寻找开放的目标。我们将看一下

如何找到并利用手动Web应用程序的发现。

横向传递 - 在你破坏了一个系统后,如何通过网络横向移动?

网络。

屏幕 - 一种通常用来欺骗敌人的游戏。本章将解释一些社会

工程战术。

内踢 - 故意踢得很短,需要拉近距离。这里我将描述

需要物理访问的攻击。

四分卫偷袭 - 当你只需要几码的距离时,四分卫偷袭是完美的。

有时你会被杀毒软件(AV)卡住;本章描述了如何通过逃避AV来克服这些小的

本章介绍了如何通过躲避AV来克服这些小障碍。

特殊团队 - 破解密码、漏洞和一些技巧

赛后分析--报告你的发现