数以百万计的 Android 智能手机受到关键 UNISOC 芯片漏洞的影响

紫光展锐的智能手机芯片组被发现存在严重的安全漏洞,它可能被用来通过发送错误数据包来中断智能手机的无线电连接。

以色列网络安全公司 Check Point 在 The Hacker News 发表的研究报告中表示,“如果不打补丁,黑客或军队可以利用这样的弱点来禁用特定位置的通信。” “缺陷在于调制解调器固件,而不是安卓操作系统。”

根据Counterpoint Research的数据,总部位于上海的半导体企业紫光展锐是全球第四大移动处理器制造商,仅次于联发科、高通和苹果,占 2021 年第三季度所有 SoC 出货量的 10%。

CVE-2022-20210 指定已发布给现已修补的漏洞,该漏洞在 CVSS 漏洞评估系统中的严重性等级为 9.4(满分 10)。

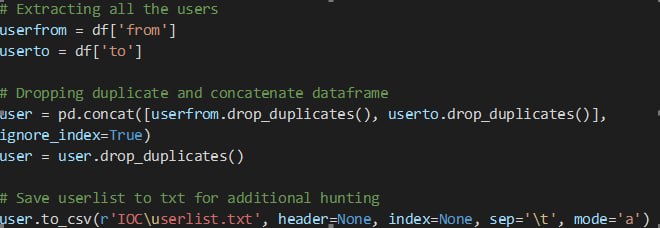

简而言之,该漏洞是在对 UNISOC 的 LTE 协议栈实施进行逆向工程后发现的,是处理非接入层( NAS ) 信号的调制解调器固件组件中的缓冲区溢出漏洞,从而导致拒绝服务攻击.

一旦 Google 2022 年 6 月的Android 安全公告中提供了最新的可用软件,用户就应该将其 Android 设备升级到最新的可用软件,以降低风险。

Check Point 的 Slava Makkaveev 说:“攻击者可能利用无线电台发送了一个错误的数据包来重置调制解调器,从而阻止用户进行通信。”